Un hébergement performant mais peu sécurisé est une bombe à retardement. Attaques, pannes, erreurs humaines : les risques sont multiples. Voici les piliers d'une sécurité d'hébergement robuste.

La sauvegarde : la première ligne

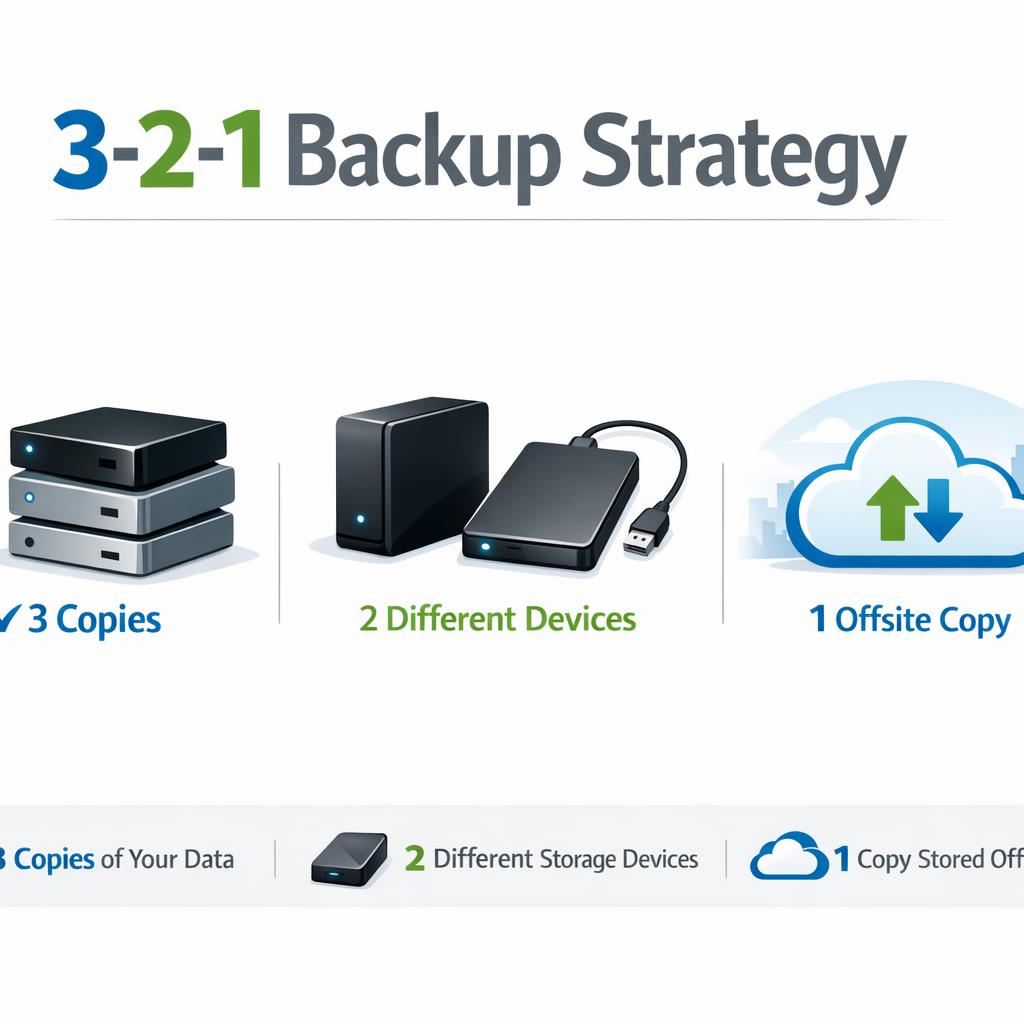

Qu'il s'agisse d'une attaque, d'une panne matérielle ou d'une erreur humaine, le backup est ce qui permet de récupérer. La règle de base — la stratégie 3-2-1 — est détaillée dans notre article stratégies de backup 3-2-1 : trois copies, sur deux supports différents, dont une hors site.

Les attaques DDoS

Une attaque DDoS (Distributed Denial of Service) submerge un serveur de requêtes pour le rendre inaccessible. Les attaques modernes peuvent atteindre plusieurs terabits par seconde. Les hébergeurs professionnels intègrent désormais une protection DDoS en front, capable d'absorber la plupart des attaques. Consultez notre article protection DDoS et mitigation.

Le chiffrement HTTPS

Aujourd'hui obligatoire pour tout site sérieux : tout échange entre le navigateur et le serveur doit être chiffré via TLS. Let's Encrypt fournit des certificats gratuits et automatiques, rendant l'HTTPS accessible à tous. Pour approfondir, consultez SSL/TLS et hébergement sécurisé.

Le pare-feu applicatif (WAF)

Un WAF (Web Application Firewall) inspecte le trafic HTTP pour bloquer les requêtes malicieuses : injections SQL, XSS, tentatives de scan. Des solutions comme Cloudflare, AWS WAF ou ModSecurity sont accessibles à tous les niveaux de budget. Leur configuration doit être ajustée pour éviter les faux positifs.

Les mises à jour

Un serveur non mis à jour est une cible facile. Les mises à jour de sécurité doivent être appliquées rapidement, idéalement automatiquement pour les patches critiques. Un CMS comme WordPress non tenu à jour devient vulnérable en quelques mois. Pour l'automatisation, consultez hébergement WordPress managé.

L'authentification renforcée

Tout accès administrateur doit être protégé par authentification à deux facteurs (2FA). Les accès SSH préféreront les clés aux mots de passe. Les interfaces d'administration doivent être restreintes par IP quand c'est possible, ou placées derrière un VPN.

Les logs et le monitoring

Détecter une intrusion demande de surveiller en temps réel. Un SIEM (Security Information and Event Management) corrèle les logs serveur, réseau et application pour identifier les comportements suspects. Alerter sur un login SSH réussi depuis une IP inhabituelle évite des heures de compromission.

Les tests de pénétration

Faire auditer son infrastructure par un pentester indépendant permet de découvrir les failles avant les attaquants. Fréquence recommandée : une fois par an pour les applications critiques, tous les deux ans au minimum pour les autres.

Préparer l'incident

Un incident de sécurité arrivera tôt ou tard. Avoir un plan de réponse (qui prévenir, dans quel ordre, quelles actions entreprendre) fait la différence entre un incident géré et une catastrophe. Documenter, tester ces procédures régulièrement. Pour approfondir, consultez aussi notre guide complet de l'hébergement.